Contents

- 1 Signalraumdarstellung der linearen Modulation

- 2 Kohärente Demodulation und optimaler Empfänger

- 3 On–Off–Keying bzw. 2–ASK

- 4 Binary Phase Shift Keying (BPSK)

- 5 M–stufiges Amplitude Shift Keying (M–ASK)

- 6 Quadraturamplitudenmodulation (M–QAM)

- 7 Mehrstufiges Phase–Shift Keying (M–PSK)

- 8 Binary Frequency Shift Keying ⇒ 2–FSK

- 9 Binary Frequency Shift Keying ⇒ 2–FSK (2)

- 10 Minimum Shift Keying (MSK)

- 11 Aufgaben

- 12 Quellenverzeichnis

Signalraumdarstellung der linearen Modulation

In den ersten drei Kapiteln dieses vierten Hauptkapitels „ Verallgemeinerte Beschreibung digitaler Modulationsverfahren” wurde die Struktur des optimalen Empfängers und die Signaldarstellung mittels Basisfunktionen am Beispiel der Basisbandübertragung behandelt. Mit der gleichen Systematik und der gleichen Einheitlichkeit sollen nun auch Bandpass–Systeme betrachtet werden, die bereits in früheren Büchern bzw. Kapiteln beschrieben wurden, nämlich

- im Haupkapitel 4: „Lineare digitale Modulationsverfahren” des Buches Modulationsverfahren

- im Kapitel Lineare digitale Modulation – Kohärente Demodulation des vorliegenden Buches.

Im Folgenden beschränken wir uns also auf lineare Modulationsverfahren und kohärente Demodulation. Das bedeutet, dass dem Empfänger das beim Sender zugesetzte Trägersignal hinsichtlich Frequenz und Phase exakt bekannt sein muss. Im darauf folgendenKapitel werden Trägerfrequenzsysteme mit nichtkohärenter Demodulation behandelt.

Im Fall der kohärenten Demodulation kann das gesamte Übertragungssystem im äquivalenten Tiefpassbereich beschrieben werden und der Zusammenhang zur Basisbandübertragung ist noch offensichtlicher zu erkennen als bei Betrachtung der Bandpass–Signale.

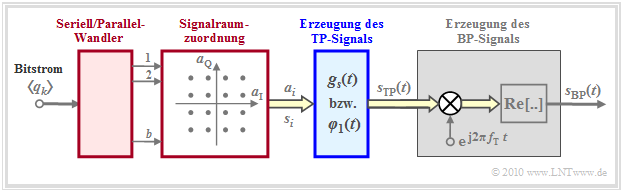

Es ergibt sich somit das skizzierte Modell mit folgenden Eigenschaften:

:

- Aus dem ankommenden Bitstrom 〈qk〉 ∈ {0, L} werden je b Datenbits seriell/parallel gewandelt. Diese Ausgangsbits ergeben die Nachricht m ∈ {m0, ..., mM–1}, wobei M = 2b die Stufenzahl angibt. Für das Folgende wird die Nachricht m = mi vorausgesetzt.

- In der Signalraumzuordnung wird jeder Nachricht mi ein komplexer Amplitudenkoeffizient ai = aIi + j · aQi zugeordnet, dessen Realteil die Inphasekomponente und dessen Imaginärteil die Quadraturkomponente des späteren Sendesignals formen wird.

- Am Ausgang des blau markierten Blockes Erzeugung des TP–Signals liegt das (im allgemeinen) komplexwertige Tiefpass–Signal

- \[s_{\rm TP}(t) \big {|}_{m \hspace{0.05cm}= \hspace{0.05cm} m_i} = a_i \cdot g_s(t) = a_{{\rm I}i} \cdot g_s(t) + {\rm j} \cdot a_{{\rm Q}i} \cdot g_s(t)\]

- vor, wobei gs(t) vorerst ebenso wie sTP(t) auf den Bereich 0 ≤ t < T beschränkt sein soll und der Index i wiederum einen Hinweis auf die gesendete Nachricht mi liefert.

- Durch Energienormierung kommt man vom Sendegrundimpuls gs(t) zur Basisfunktion

- \[\varphi_1(t) = { g_s(t)}/{\sqrt{E_{gs}}} \hspace{0.4cm} {\rm mit} \hspace{0.4cm} E_{gs} = \int_{0}^{T} g_s(t)^2 \,{\rm d} t \]

- \[\Rightarrow \hspace{0.3cm} s_{\rm TP}(t) \big {|}_{m\hspace{0.05cm} =\hspace{0.05cm} m_i} = s_{{\rm I}i} \cdot \varphi_1(t) + s_{{\rm Q}i} \cdot {\rm j} \cdot \varphi_1(t) \hspace{0.05cm}.\]

- Während die Koeffizienten aIi und aQi dimensionslos sind, weisen die neuen Koeffizienten sIi und sQi die Einheit „Wurzel aus Energie” auf – siehe auch Kapitel 4.1:

- \[s_{{\rm I}i} = {\sqrt{E_{gs}}} \cdot a_{{\rm I}i}\hspace{0.05cm}, \hspace{0.2cm} s_{{\rm Q}i} = {\sqrt{E_{gs}}} \cdot a_{{\rm Q}i}\hspace{0.05cm}. \]

- Die obere Gleichung zeigt weiter, dass das hier betrachtete System im äquivalenten TP–Bereich durch je eine reelle Basisfunktion φ1(t) und eine rein imaginäre Basisfunktion ψ1(t) = j · φ1(t) oder durch eine einzige komplexe Basisfunktion ξ1(t) vollständig beschrieben wird.

- Der grau hinterlegte Teil des Blockschaltbildes zeigt das Modell zur Erzeugung des BP–Signals sBP(t), zuerst die Multiplikation des TP–Signals sTP(t) mit dem komplexen Drehzeiger exp(j2πfTt) – auf diese Weise ergibt sich das analytische Signal s+(t) – und anschließend die Realteilbildung.

- Die beiden Basisfunktionen des Bandpass–Signals sBP(t) ergeben sich hier als energienormierte und auf den Bereich 0 ≤ t ≤ T zeitbegrenzte Cosinus– bzw. Minus–Sinus–Schwingungen.

Im Folgenden beschränken wir uns aber auf die Darstellung des äquivalenten Tiefpass–Signals sTP(t).

Hinweis: Im skizzierten Modell sind komplexe Größen durch einen gelb gefüllten Doppelpfeil markiert. Diese Vereinbarung soll auch für alle nachfolgenden Grafiken gelten.

Kohärente Demodulation und optimaler Empfänger

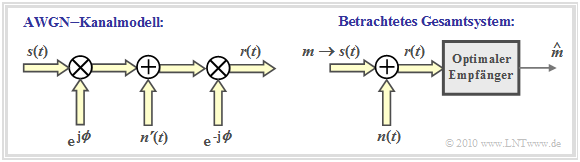

Im Folgenden gehen wir stets vom äquivalenten Tiefpass–Signalen aus, wenn nicht ausdrücklich etwas anderes angegeben ist. Insbesondere stellen die Signale s(t) und r(t) in der Grafik Tiefpass–Signale und sind somit im Allgemeinen komplex. Auf den Zusatz „TP” wird im Weiteren verzichtet.

Zu dieser Abbildung ist zu bemerken:

- Die Phasenlaufzeit des Kanals (also eine mit der Frequenz linear ansteigende Phasenfunktion) wird im Tiefpassbereich durch den zeitunabhängigen Drehfaktor exp(jϕ) ausgedrückt.

- Das Signal n'(t) beschreibt einen komplexen weißen Gaußschen Zufallsprozess im TP–Bereich, wie im Kapitel 4.2 angegeben. Das Hochkomma wurde angefügt, um später beim Gesamtsystem mit n(t) arbeiten zu können.

- Der Empfänger kennt die Kanalphase ϕ und korrigiert diese durch den konjugiert–komplexen Drehfaktor exp(–jϕ). Damit lautet das Empfangssignal im äquivalenten Tiefpassbereich:

- \[r(t) = s(t) + n'(t) \cdot {\rm e}^{\hspace{0.05cm}{\rm j}\phi}= s(t) + n(t) \hspace{0.05cm}.\]

- Durch die Phasendrehung ändert sich an den Eigenschaften des zirkular symmetrischen Rauschens nichts. Das heißt, n(t) = n'(t) · exp(–jϕ) hat genau gleiche statistische Eigenschaften wie n'(t).

Die linke Grafik im obigen Bild verdeutlicht die soeben beschriebenen Sachverhalte. Die rechte Grafik zeigt das Gesamtsystem, wie es für den Rest von Kapitel 4 verwendet wird. Nach dem AWGN–Kanal folgt ein optimaler Empfänger gemäß Kapitel 4.2. Ein Symbolfehler kann wie folgt beschrieben werden:

\[m = m_i \hspace{0.2cm} \cap \hspace{0.2cm} \hat{m} \ne m_i \hspace{0.05cm}.\]

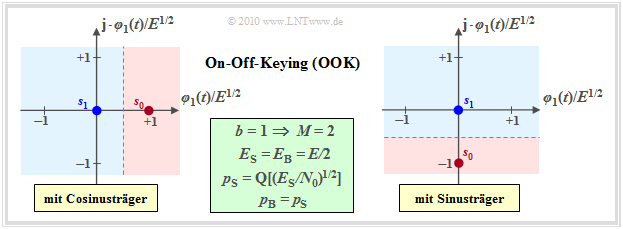

On–Off–Keying bzw. 2–ASK

Das einfachste digitale Modulationsverfahren ist On–Off–Keying (OOK), das bereits im Kapitel 4.2 des Buches „Modulationsverfahren” anhand seiner Bandpass–Signale ausführlich beschrieben wurde. Dort wurde dieses Verfahren teilweise auch Amplitude Shift Keying (ASK) genannt.

Dieses Verfahren kann wie folgt charakterisiert werden:

- OOK ist ein eindimensionales Modulationsverfahren (N = 1) mit sIi ∈ {0, E1/2} und sQi = 0 bzw. sIi = 0 und sQi ∈ {0, –E1/2}. Abkürzend gilt E = Egs. Die erste Kombination beschreibt ein cosinusförmiges Trägersignal, die zweite Kombination einen sinusförmigen Träger.

- Jedes Bit wird einem Binärsymbol zugeordnet (b = 1, M = 2); man benötigt keinen S/P–Wandler. Bei gleichwahrscheinlichen Symbolen, was für das Folgende stets vorausgesetzt wird, ist sowohl die mittlere Energie pro Symbol (ES) als auch die mittlere Energie pro Bit (EB) gleich E/2.

- Der optimale OOK–Empfänger projiziert quasi das komplexwertige Empfangssignal r(t) auf die Basisfunktion φ1(t), wenn man von der linken Skizze (Cosinusträger) ausgeht.

- Wegen N = 1 kann das Rauschen eindimensional angesetzt werden mit der Varianz σn2 = N0/2. Mit den Aussagen von Kapitel 4.3 erhält man für die mittlere Symbolfehlerwahrscheinlichkeit:

- \[p_{\rm S} = {\rm Pr}({\cal{E}}) = {\rm Q} \left ( \frac{d/2}{\sigma_n}\right ) = {\rm Q} \left ( \sqrt{\frac{E}{2 N_0}}\right ) = {\rm Q} \left ( \sqrt{{E_{\rm S}}/{N_0}}\right ) \hspace{0.05cm}.\]

- Da jedes Bit genau auf ein Symbol abgebildet wird, ist die mittlere Bitfehlerwahrscheinlichkeit pB genau so groß:

- \[p_{\rm B} = {\rm Q} \left ( \sqrt{{E_{\rm S}}/{N_0}}\right ) = {\rm Q} \left ( \sqrt{{E_{\rm B}}/{N_0}}\right ) \hspace{0.05cm}.\]

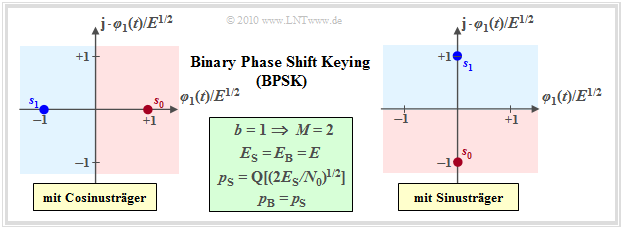

Binary Phase Shift Keying (BPSK)

Das sehr oft angewandte Verfahren Binary Phase Shift Keying (BPSK), das bereits im Kapitel 4.2 des Buches „Modulationsverfahren” anhand der Bandpass–Signale (typisch: Phasensprünge) ausführlich beschrieben wurde, unterscheidet sich von On–Off–Keying durch eine konstante Hüllkurve.

Für die Signalraumpunkte gilt stets s1 = – s0. Sie lauten beispielsweise:

- sIi ∈ {± E1/2}, sQi = 0 bei cosinusförmigem Träger,

- sQi ∈ {± E1/2}, sIi = 0 bei sinusförmigem Träger.

Anhand der in der Grafik angegebenen Gleichungen (grün hinterlegtes Feld) erkennt man die folgenden Verbesserungen gegenüber On–Off–Keying (OOK):

- Bei gegebener Normierungsenergie E ist der Abstand zwischen s1 und s0 doppelt so groß. Damit erhält man für die Fehlerwahrscheinlichkeit:

\[p_{\rm S} = {\rm Pr}({\cal{E}}) = {\rm Q} \left ( \frac{d/2}{\sigma_n}\right ) = {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right ) = {\rm Q} \left ( \sqrt{{2 E_{\rm S}}/{N_0}}\right ) \hspace{0.05cm}.\]

- In dieser Gleichung ist ebenfalls berücksichtigt, dass nun ES = EB = E gilt, das heißt, dass nun die mittleren Energien pro Symbol bzw. pro Bit doppelt so groß sind als bei OOK.

- Die BPSK–Fehlerwahrscheinlichkeit ist durch den Faktor 2 unter der Wurzel im Argument der Q–Funktion merklich geringer als bei On–Off–Keying, wenn ES und N0 nicht verändert werden.

- Anders ausgedrückt: BPSK benötigt bei gleichem N0 nur die halbe Symbolenergie ES, um die gleiche Fehlerwahrscheinlichkeit wie OOK zu erzielen. Der logarithmische Gewinn beträgt 3 dB.

M–stufiges Amplitude Shift Keying (M–ASK)

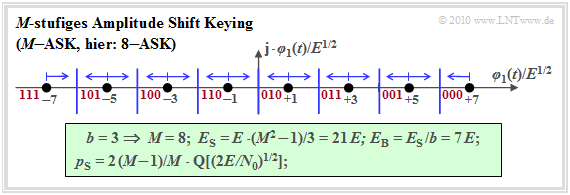

In Analogie zur M–stufigen Basisbandübertragung betrachten wir nun eine M–stufige ASK, dessen Tiefpass–Signalraumkonstellation für die Parameter b = 3 ⇒ M = 8 ⇒ 8–ASK wie folgt aussieht.

Der Name M–ASK ist nicht ganz zutreffend. Vielmehr handelt es sich um ein kombiniertes ASK/PSK–Verfahren, da sich zum Beispiel die beiden innersten Signalraumpunkte (±1) nicht in der Amplitude (Hüllkurve) unterscheiden, sondern nur durch die Phase (0° bzw. 180°). Weiter ist anzumerken:

- Die mittlere Energie pro Symbol kann für dieses eindimensionale Verfahren unter Ausnutzung der Symmetrie wie folgt berechnet werden:

- \[E_{\rm S} = \frac{2}{M} \cdot \sum_{k = 1}^{M/2} (2k -1)^2 \cdot E = \frac{M^2 -1}{3} \cdot E \hspace{0.05cm}.\]

- Da jedes der M Symbole b = log2 (M) Bit darstellt, erhält man für die mittlere Energie pro Bit:

- \[E_{\rm B} = \frac{E_{\rm S}}{b} = \frac{E_{\rm S}}{{\rm log_2}\, (M)} =\frac{M^2 -1}{3 \cdot {\rm log_2}\, (M)} \cdot E \hspace{0.3cm}\Rightarrow\hspace{0.3cm}M= 8\hspace{-0.1cm}: E_{\rm S}/E = 21 \hspace{0.05cm}, \hspace{0.1cm}E_{\rm B}/E = 7\hspace{0.05cm}.\]

- Die Wahrscheinlichkeit, dass eines der beiden äußeren Symbole aufgrund von AWGN–Rauschen verfälscht wird, ist gleich

- \[{\rm Pr}({\cal{E}} \hspace{0.05cm}|\hspace{0.05cm} {\rm \ddot{a}usseres\hspace{0.15cm} Symbol}) = {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right )\hspace{0.05cm}.\]

- Die Verfälschungswahrscheinlichkeit der M–2 inneren Symbole ist doppelt so groß, da hier sowohl rechts als auch links andere Entscheidungsregionen angrenzen. Durch Mittelung erhält man die mittlere Symbolfehlerwahrscheinlichkeit:

- \[p_{\rm S} = {\rm Pr}({\cal{E}}) = \frac{1}{M} \cdot \left [ 2 \cdot 1 \cdot {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right ) + (M-2) \cdot 2 \cdot {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right ) \right ] = \]

- \[.\hspace{0.5cm} = \frac{2 \cdot (M-1)}{M} \cdot {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right ) =\frac{2 \cdot (M-1)}{M} \cdot {\rm Q} \left ( \sqrt{\frac{6 \cdot E_{\rm S}}{(M^2-1) \cdot N_0}}\right ) \hspace{0.05cm}.\]

- Bei Verwendung des Graycodes (benachbarte Symbole unterscheiden sich jeweils um ein Bit) ist die Bitfehlerwahrscheinlichkeit näherungsweise um den Faktor b = log2 (M) kleiner als pS:

- \[p_{\rm B} \approx \frac{p_{\rm S}}{b} = \frac{2 \cdot (M-1)}{M \cdot {\rm log_2}\, (M)} \cdot {\rm Q} \left ( \sqrt{{6 \cdot {\rm log_2}\, (M)}/({M^2-1 }) \cdot { E_{\rm B}}/{ N_0}}\right ) \hspace{0.05cm}.\]

Quadraturamplitudenmodulation (M–QAM)

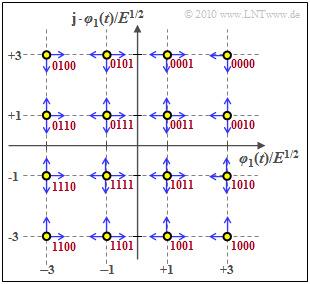

Die Quadraturamplitudenmodulation (M–QAM) ergibt sich durch je eine M–ASK für Inphase– und Quadraturkomponente ⇒ M2 Signalraumpunkte.

Durch jedes Symbol werden nun b = log2 (M) Binärzeichen (Bit) dargestellt. Die Grafik zeigt den Sonderfall M = 16 ⇒ b = 4. Rot eingezeichnet ist die Bitzuordnung nach der Graycodierung.

Die mittlere Energie pro Symbol (ES) bzw. pro Bit (EB) kann man aus dem Ergebnis für die M–ASK einfach berechnen (beachten Sie in dieser Gleichung den Unterschied zwischen einer Energie E und dem Erwartungswert E[...]):

\[E_{\rm S} \hspace{-0.1cm} = \hspace{-0.1cm} {\rm E} \left [ |s_{i}|^2 \right ] = {\rm E} \left [ |s_{{\rm I}i}|^2 \right ] + {\rm E} \left [ |s_{{\rm Q}i}|^2 = 2 \cdot {\rm E} \left [ |s_{{\rm I}i}|^2 \right ]\right ]=\]

- \[ \hspace{-0.1cm} = \hspace{-0.1cm}2 \cdot \frac{M_{\rm I}^2-1}{3} \cdot E = 2/3 \cdot (M-1) \cdot E\hspace{0.05cm},\hspace{0.8cm}E_{\rm B} =\frac{2 \cdot (M-1)}{3 \cdot {\rm log_2}\, (M)} \cdot E \hspace{0.05cm}.\]

Daneben hat die M–stufige Quadraturamplitudenmodulation folgende Eigenschaften:

- Als obere Schranke für die Symbolfehlerwahrscheinlichkeit kann die Union Bound herangezogen werden, wobei zu beachten ist, dass ein inneres Symbol in vier Richtungen verfälscht werden kann:

- \[p_{\rm S} = {\rm Pr}({\cal{E}}) \le \left\{ \begin{array}{c} 4 \cdot p \\ 2 \cdot p \end{array} \right.\quad \begin{array}{*{1}c} {\rm f{\rm \ddot{u}r}} \hspace{0.15cm} M \ge 16 \hspace{0.05cm}, \\ {\rm f{\rm \ddot{u}r}} \hspace{0.15cm} M = 4 \hspace{0.05cm},\\ \end{array} \hspace{0.4cm} {\rm mit} \hspace{0.4cm} p = {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right ) \hspace{0.05cm}.\]

- Berücksichtigt man, dass nur die (MI – 2)2 inneren Punkte in vier Richtungen verfälscht werden, die vier Eckpunkte dagegen nur in zwei und die restlichen in drei Richtungen (blaue Pfeile in der Grafik), so erhält man mit M = MI2 die bessere Näherung

- \[p_{\rm S} \hspace{-0.1cm} \approx \hspace{-0.1cm} {1}/{M} \cdot \left [(M_{\rm I} - 2)^2 \cdot 4p + 4 \cdot 2p + 4 \cdot (M_{\rm I} - 2) \cdot 3p \right ] =\]

- \[ \hspace{-0.1cm} = \hspace{-0.1cm} {p}/{M} \cdot \left [ 4 \cdot M - 16 \cdot \sqrt{M} + 16 + 8 + 12 \cdot \sqrt{M} - 24\right ]= \]

- \[ \hspace{-0.1cm} = \hspace{-0.1cm} {4p}/{M} \cdot \left [ M - \sqrt{M} \right ] = 4p \cdot \left [ 1 - {1}/{\sqrt{M}} \right ] \]

- \[\Rightarrow\hspace{0.3cm} M = 16\hspace{-0.1cm}: \hspace{0.1cm} p_{\rm S} \approx 3 \cdot p = 3 \cdot {\rm Q} \left ( \sqrt{{2 E}/{N_0}}\right ) = 3 \cdot {\rm Q} \left ( \sqrt{{1/5 \cdot E_{\rm S}}/{ N_0}}\right ) \hspace{0.05cm}.\]

Allgemein gilt EB = ES/log2(M) und bei Graycodierung zusätzlich pB = pS/log2(M). Damit erhält man für die mittlere Bitfehlerwahrscheinlichkeit:

\[p_{\rm B} \approx {4 \cdot (1 - 1/\sqrt{M})}/{ {\rm log_2}\, (M)} \cdot {\rm Q} \left ( \sqrt{{3 \cdot {\rm log_2}\, (M)}/({M-1 }) \cdot { E_{\rm B}}/{ N_0}}\right ) \hspace{0.05cm}.\]

Anmerkung: Die beiden Näherungen gelten für M ≥ 16 exakt, wenn – wie für die obere Grafik vorausgesetzt – keine „diagonalen Verfälschungen” auftreten können. Der Sonderfall 4–QAM (ohne innere Symbole) wird in der Aufgabe A4.13 behandelt.

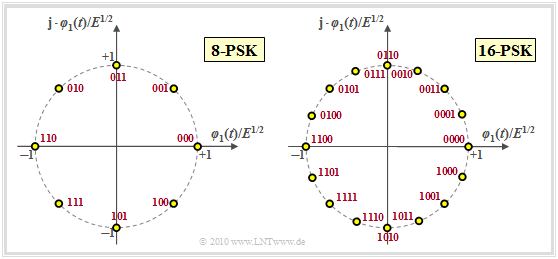

Mehrstufiges Phase–Shift Keying (M–PSK)

Bei mehrstufiger Phasenmodulation, wobei die Stufenzahl M in der Praxis meist eine Zweierpotenz ist, liegen alle Signalraumpunkte auf einem Kreis mit Radius E1/2 gleichmäßig verteilt. Damit gilt für die mittlere Symbolenergie ES = E und für die mittlere Energie pro Bit ⇒ EB = ES/b = E/log2 (M).

Für Inphase– und die Quadraturkomponente der Signalraumpunkte si gilt allgemein (i = 0, ... , M–1):

\[s_{{\rm I}i} = \cos \left ( { 2\pi i}/{ M} + \phi_{\rm off} \right ) \hspace{0.05cm},\hspace{0.2cm} s_{{\rm Q}i} = \sin \left ( { 2\pi i}/{ M} + \phi_{\rm off} \right ) \hspace{0.2cm}\Rightarrow \hspace{0.2cm} || \boldsymbol{ s}_i || = \sqrt{ s_{{\rm I}i}^2 + s_{{\rm Q}i}^2} = 1 \hspace{0.05cm}.\]

Der Phasenoffset ϕoff ist in obiger Grafik jeweils zu 0 gesetzt. Die 4–PSK mit ϕoff = π/4 (45°) ist identisch mit der 4–QAM. Der Abstand zwischen zwei benachbarten Punkten ist in allen Fällen gleich:

\[d_{\rm min} = d_{\rm 0, \hspace{0.05cm}1} = d_{\rm 1, \hspace{0.05cm}2} = ... = d_{M-1, \hspace{0.05cm}0} = 2 \cdot \sqrt{E} \cdot \sin (\pi/M) \hspace{0.05cm}.\]

⇒ dmin/E0.5 = 20.5 ≈ 1.414 (für M = 4), ≈ 0.765 (für M = 8) und ≈ 0.390 (für M = 16).

Die obere Schranke für die AWGN–Symbolfehlerwahrscheinlichkeit nach der Union Bound liefert:

\[p_{\rm S} = {\rm Pr}({\cal{E}}) \le 2 \cdot {\rm Q} \left ( \sin ({ \pi}/{ M}) \cdot \sqrt{ { {2E_{\rm S}}}/{ N_0} }\right ) = p_{\rm UB} \hspace{0.05cm}.\]

Für M = 2 (BPSK) erhält man daraus die Abschätzung pS ≤ pUB = 2 · Q[(2ES/N0)1/2]. Ein Vergleich mit der auf der BPSK–Seite angegebenen Gleichung pS = Q [(2ES/N0)1/2] zeigt, dass in diesem Sonderfall die „Union Bound” als obere Schranke den doppelten Wert liefert. Je größer M ist, umso genauer nähert pUB die Symbolfehlerwahrscheinlichkeit pS an. Das Interaktionsmodul Mehrstufige PSK und Union Bound gibt auch die exakte, durch Simulation gewonnene Fehlerwahrscheinlichkeit an.

Die Schranke für die Bitfehlerwahrscheinlichkeit lautet (Graycode ⇒ rote Beschriftung vorausgesetzt):

\[p_{\rm B} \le \frac{2}{{\rm log_2} \hspace{0.05cm}(M)} \cdot {\rm Q} \left ( \sqrt{{\rm log_2} \hspace{0.05cm}(M)} \cdot \sin ({ \pi}/{ M}) \cdot \sqrt{{ {2E_{\rm B}}}/{ N_0} }\right ) \hspace{0.05cm}.\]

Diese Schranke muss man allerdings nur für M > 4 anwenden. Für M = 2 (BPSK) und M = 4 (wegen der Identität zwischen 4–PSK und 4–QAM) kann man die Bitfehlerwahrscheinlichkeit direkt angeben:

\[p_{\rm B} = {\rm Q} \left ( \sqrt{ { {2E_{\rm B}}}/{ N_0} }\right ) \hspace{0.05cm}.\]

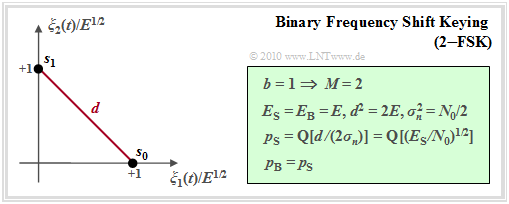

Binary Frequency Shift Keying ⇒ 2–FSK

Auch diese Modulationsart mit Parameter b = 1 ⇒ M = 2 wurde bereits im Kapitel 4.4 des Buches „Modulationsverfahren” anhand der Bandpass–Signale ausführlich beschrieben. Die beiden möglichen Signalformen werden im Bereich 0 ≤ t ≤ T durch zwei unterschiedliche Frequenzen dargestellt:

\[s_{\rm BP0}(t) \hspace{-0.1cm} = \hspace{-0.1cm} A \cdot \cos( 2\pi \cdot( f_{\rm T} + \Delta f_{\rm A})\cdot t)\hspace{0.05cm},\] \[ s_{\rm BP1}(t) \hspace{-0.1cm} = \hspace{-0.1cm} A \cdot \cos( 2\pi \cdot( f_{\rm T} - \Delta f_{\rm A})\cdot t)\hspace{0.05cm}.\]

Hierbei bezeichnet fT die Trägerfrequenz und ΔfA den (einseitigen) Frequenzhub. Die mittlere Energie pro Symbol bzw. pro Bit ist jeweils gleich:

\[E_{\rm S} = E_{\rm B} = E = \frac{A^2 \cdot T}{2} \hspace{0.05cm}.\]

Hier soll nun die FSK im äquivalenten Tiefpass–Signalraum betrachtet werden. Hier gilt:

\[s_{\rm TP0}(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{E/T} \cdot {\rm e}^{\hspace{0.05cm}+{\rm j} \hspace{0.03cm}\cdot \hspace{0.03cm} 2\pi \hspace{0.03cm}\cdot \hspace{0.03cm} \Delta f_{\rm A} \hspace{0.03cm}\cdot t}\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\hspace{0.05cm},\] \[ s_{\rm TP1}(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{E/T} \cdot {\rm e}^{\hspace{0.05cm}-{\rm j} \hspace{0.03cm}\cdot \hspace{0.03cm} 2\pi \hspace{0.03cm}\cdot \hspace{0.03cm} \Delta f_{\rm A} \hspace{0.03cm}\cdot t}\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\hspace{0.05cm},\]

und für das innere Produkt erhält man

\[< \hspace{0.02cm} s_{\rm TP0}(t) \cdot s_{\rm TP1}(t) \hspace{0.02cm}> \hspace{0.1cm} = \hspace{-0.1cm} \int_{0}^{T} s_{\rm TP0}(t) \cdot s_{\rm TP1}^{\star}(t) \,{\rm d} t = A^2 \cdot \int_{0}^{T} {\rm e}^{\hspace{0.05cm}{\rm j} \hspace{0.03cm}\cdot \hspace{0.03cm} 4\pi \hspace{0.03cm}\cdot \hspace{0.03cm} \Delta f_{\rm A} \hspace{0.03cm}\cdot t} \,{\rm d} t =\]

- \[ \hspace{0.2cm} = \hspace{-0.1cm} \frac{A^2}{{\rm j} \cdot 4\pi \cdot \Delta f_{\rm A}} \cdot \left [ {\rm e}^{\hspace{0.05cm}{\rm j} \hspace{0.03cm}\cdot \hspace{0.03cm} 4\pi \hspace{0.03cm}\cdot \hspace{0.03cm} \Delta f_{\rm A} \hspace{0.03cm}\cdot T} - 1 \right ] \hspace{0.05cm}.\]

Die beiden Signale sind dann orthogonal, wenn dieses innere Produkt gleich 0 ist. Also muss gelten:

\[h = 2 \cdot \Delta f_{\rm A} \cdot T = 1,\hspace{0.1cm} 2, \hspace{0.1cm}3, ... \]

Diese Größe bezeichnet man als den Modulationsindex.

Binary Frequency Shift Keying ⇒ 2–FSK (2)

Der Modulationsindex h = 2 · ΔfA · T gibt das Verhältnis zwischen dem gesamten (also beideseitigen) Frequenzhub (2 · ΔfA) und der Symbolrate (1/T) an. Setzt man h als ganzzahlig voraus, so lassen sich die beiden Tiefpass–Signale in der Form

\[s_{\rm TP0}(t) \hspace{-0.15cm }= \hspace{-0.15cm }\sqrt{E} \cdot \xi_1(t) \hspace{0.05cm},\] \[s_{\rm TP1}(t) \hspace{-0.15cm }= \hspace{-0.15cm } \sqrt{E} \cdot \xi_2(t)\]

mit den komplexen Basisfunktionen

\[\xi_1(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{1/T} \cdot {\rm e}^{\hspace{0.05cm}+{\rm j} \hspace{0.03cm}\cdot \hspace{0.03cm} \pi \hspace{0.03cm}\cdot \hspace{0.03cm} h \hspace{0.03cm}\cdot \hspace{0.03cm}t/T}\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\hspace{0.05cm},\] \[ \xi_2(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{1/T} \cdot {\rm e}^{\hspace{0.05cm}-{\rm j} \hspace{0.03cm}\cdot \hspace{0.03cm} \pi \hspace{0.03cm}\cdot \hspace{0.03cm} h \hspace{0.03cm}\cdot \hspace{0.03cm}t/T}\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T \hspace{0.05cm}\]

darstellen, und es ergibt sich die nachfolgend skizzierte Signalraumdarstellung der binären FSK.

Daraus folgt:

- Bei ganzzahligem Modulationsindex h sind die beiden Tiefpass-Signale sTP0(t) und sTP1(t) der binären FSK zueinander orthogonal.

- Damit ergibt sich für die Symbolfehlerwahrscheinlichkeit (Herleitung in der Grafik):

- \[p_{\rm S} = {\rm Pr}({\cal{E}}) = {\rm Q} \left ( \sqrt{{ {E_{\rm S}}}/{ N_0} }\right ) \hspace{0.05cm}.\]

- Die Bitfehlerwahrscheinlichkeit hat den gleichen Wert: pB = pS.

Hinweis: Im Gegensatz zur Darstellung in [KöZ08][1] ist hier der Frequenzhub ΔfA einseitig definiert. Deshalb unterscheiden sich die Gleichungen teilweise um den Faktor 2. Arbeitet man jedoch mit dem Modulationsindex h, so gibt es keine Unterschiede.

Minimum Shift Keying (MSK)

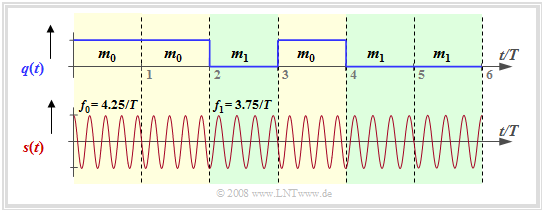

Unter Minimum Shift Keying (MSK) versteht man ein binäres FSK–System mit Modulationsindex h = 0.5 ⇒ Frequenzhub ΔfA = 1/(2T). Die Grafik zeigt ein MSK–Signal für die Trägerfrequenz fT = 4/T. Die beiden Frequenzen innerhalb des Sendsignals sind f0 = fT + 1/(4T) zur Darstellung der Nachricht m0 (gelbe Hinterlegung) sowie f1 = fT – 1/(4T) ⇒ Nachricht m1 (grüne Hinterlegung). In dieser Grafik ist auch eine kontinuierliche Phasenanpassung bei den Übergängen berücksichtigt, um die Signalbandbreite zu verringern. Man spricht dann von Continuous Phase Modulation (CPM).

Ohne diese Phasenanpassung lauten die beiden Bandpass–Signalformen:

\[s_{\rm BP0}(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{2E/T} \cdot \cos( 2\pi f_0 t)\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\hspace{0.05cm},\] \[ s_{\rm BP1}(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{2E/T} \cdot \cos( 2\pi f_1 t)\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\hspace{0.05cm}.\]

Bildet man das innere Produkt der Bandpass–Signale, so erhält man mit fΔ = f0 – f1 und fΣ = f0 + f1:

\[< \hspace{0.02cm} s_{\rm BP0}(t) \hspace{0.2cm} \cdot \hspace{0.2cm} s_{\rm BP1}(t) \hspace{0.02cm}> \hspace{0.2cm} = {2E}/{T} \cdot \int_{0}^{T} \cos( 2\pi f_0 t) \cdot \cos( 2\pi f_1 t)\,{\rm d} t = \]

- \[ \hspace{-0.1cm} = \hspace{-0.1cm} {E}/{T} \cdot \int_{0}^{T} \cos( 2\pi f_{\rm \Delta} t) \,{\rm d} t + {E}/{T} \cdot \int_{0}^{T} \cos( 2\pi f_{\rm \Sigma} t) \,{\rm d} t\]

- \[ \hspace{-0.1cm} = \hspace{-0.1cm} {E}/{T} \cdot \int_{0}^{T} \cos( \pi \cdot {t}/{T}) \,{\rm d} t + {E}/{T} \cdot \int_{0}^{T} \cos( 2\pi \cdot 2 f_{\rm T} \cdot t) \,{\rm d} t \hspace{0.05cm}.\]

Das erste Integral ist 0 (Integral über „Cosinus” von 0 bis π). Für fT >> 1/T, was man in der Praxis voraussetzen kann, verschwindet auch das zweite Integral. Damit erhält man für das innere Produkt:

\[< \hspace{0.02cm} s_{\rm BP0}(t) \cdot s_{\rm BP1}(t) \hspace{0.02cm}> \hspace{0.2cm}= 0 \hspace{0.05cm}.\]

Damit ist gezeigt, dass für den Modulationsindex h = 0.5 (also MSK) und allen Vielfachen hiervon die beiden Bandpass–Signale orthogonal sind. Mit den neuen reellen Basisfunktionen

\[\varphi_1(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{2/T} \cdot \cos( 2\pi f_0 t)\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\hspace{0.05cm},\] \[ \varphi_2(t) \hspace{-0.1cm} = \hspace{-0.1cm} \sqrt{2/T} \cdot \cos( 2\pi f_1 t)\hspace{0.05cm},\hspace{0.2cm} 0 \le t \le T\]

erhält man die genau gleiche Signalraumkonstellation wie für geradzahliges h (= 1, 2, 3, ...), und es ergibt sich somit auch die gleiche Fehlerwahrscheinlichkeit:

\[p_{\rm S} = {\rm Pr}({\cal{E}}) = {\rm Q} \left ( \sqrt{ { {E_{\rm S}}}/{ N_0} }\right ) = p_{\rm B} \hspace{0.05cm}.\]

Aufgaben

Zusatzaufgaben:4.11 Nochmals OOK und BPSK

Zusatzaufgaben:4.14 4-QAM und 4-PSK

4.15 Optimale Signalraumbelegung

A4.16 Binary Frequency Shift Keying

Quellenverzeichnis

- ↑ Kötter, R., Zeitler, G.: Nachrichtentechnik 2. Vorlesungsmanuskript, Lehrstuhl für Nachrichtentechnik, Technische Universität München, 2008.